OWASP TOP 10 | Personally Identifiable Data in URL

OWASP TOP 10 da bulunan personally ıdentifiable data in URL yani Türkçe deyimi ile URL'lerde kişisel tanımlanabilir bilgi (PII) konusunu anlatmaya çalışacağım.

bu konumuzda hedef alıcağımız şirket, Upbank şirketidir.

Upbank Nedir?

Upbank, bireylere, profesyonellere küçük ve orta ölçekli işletmelere ticari bankacılık hizmetleri, tüketici kredileri ve ev ipotekleri sağlayan bir banka holding şirketidir.

Upbank Nedir?

Upbank, bireylere, profesyonellere küçük ve orta ölçekli işletmelere ticari bankacılık hizmetleri, tüketici kredileri ve ev ipotekleri sağlayan bir banka holding şirketidir.

PII nedir?

Kişisel Olarak Tanımlanabilir Bilgiler (PII), kuruluşlar tarafından tek bir kişiyi tanımlamak, iletişim kurmak veya yerini belirlemek ya da bağlamda bir bireyi tanımlamak için tek başına veya diğer bilgilerle birlikte kullanılabilecek herhangi bir bilgiyi tanımlamak için kullanılan yasal bir terimdir.

Şimdi Upbank ın web sitesine erişelim.

Tüketiciye yönelik web siteleri genellikle kullanıcılara özel iletişim sayfaları aracılığıyla onlarla iletişim kurma olanağı sağlar. Bu sayfalarda, kullanıcılardan genellikle adlarını , e-posta adreslerini ve diğer kişisel olarak tanımlanabilir bilgilerini sağlamaları istenir.

Upbank'ın web sitesinde benzer bir web formunu tespit ettik, Bize Ulaşın sayfasına gidip kişisel olarak tanımlanabilir verileri gönderelim.

Bize Ulaşın sayfası, kullanıcıların iletişim bilgilerini Upbank'ın satış ve pazarlama ekibine göndermelerine olanak tanıyan bir web formu içerir.

Ancak, iletişim bilgilerini göndermeden önce, bir terminal açalım ve PII verilerini Upbank'ın web sunucusu tarafından nasıl alındığını ve işlendiğini anlamak için Upbank'ın web sunucusu günlük dosyasını izleyelim.

Bize Ulaşın formunda aşağıdaki PII ayrıntılarını gönderelim.

PII verilerini gönderirken Upbank'ın web sunucusu günlük dosyasına göz atalım.

Görselde bize verilen gerekli verileri dolduralım.

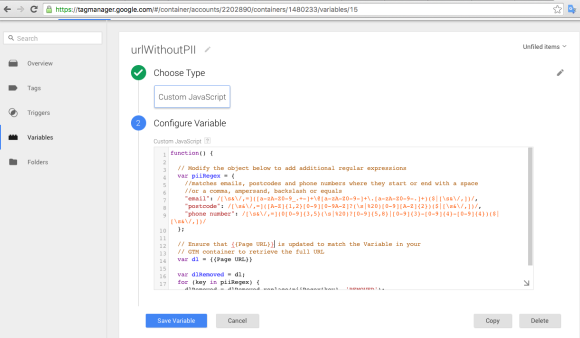

Bize Ulaşın formunu gönderdikten sonra, iletişim bilgilerini, uygulama sunucusunun günlük dosyalarında daha fazla günlüğe kaydedilen URL parametreleri olarak iletilir. İlk başta bu bir güvenlik riski gibi görünmese de, Upbank'ın aşağıdakileri kullandığı bir senaryo düşünün:

1. Uygulama günlüklerini izlemek için Splunk gibi bir günlük izleme uygulaması.

2. Site trafiği takibi için Google Analytics gibi bir üçüncü taraf web analizi yazılımı.

Her iki durumda da, Upbank'ın müşteri Pll verileri üçüncü taraf sistemlere yayılabilir, hassas müşteri ayrıntılarını ve kişisel verileri reklamcılar ve üçüncü taraf analiz şirketleri dahil olmak üzere üçüncü taraf sitelere sızdırabilir.

Peki Bu Saldırıları Nasıl Azaltırız?

URL'lerde PII açığa çıkmasını etkin bir şekilde azaltmak için geliştiriciler, kişisel olarak tanımlanabilir verilerin URL sorgu parametreleri aracılığıyla iletilmediğinden emin olmalıdır.

POST Bunun yerine, uygulama geliştiricileri, yöntemi kullanarak PII verilerini gönderen tüm web formlarını yeniden yapılandırmalıdır.

HTTPS, verilerin oturum açılmasını engelleyemediği için , HTTPS protokolünün kullanılmasının URL parametrelerinde PII'ye maruz kalmaya karşı koruma sağlamak için yeterli olmadığına dikkat edilmelidir :

· Web server logs

· Reverse proxy servers

· Google Analytics and similar frameworks

· Browser History

Giriş Yap

Giriş Yap Kayıt Ol

Kayıt Ol Üye Listesi

Üye Listesi Aktif Konular

Aktif Konular Arama Yap

Arama Yap () INF

() INF