EDR Uç Nokta Tehdit Algılama ve Yanıt

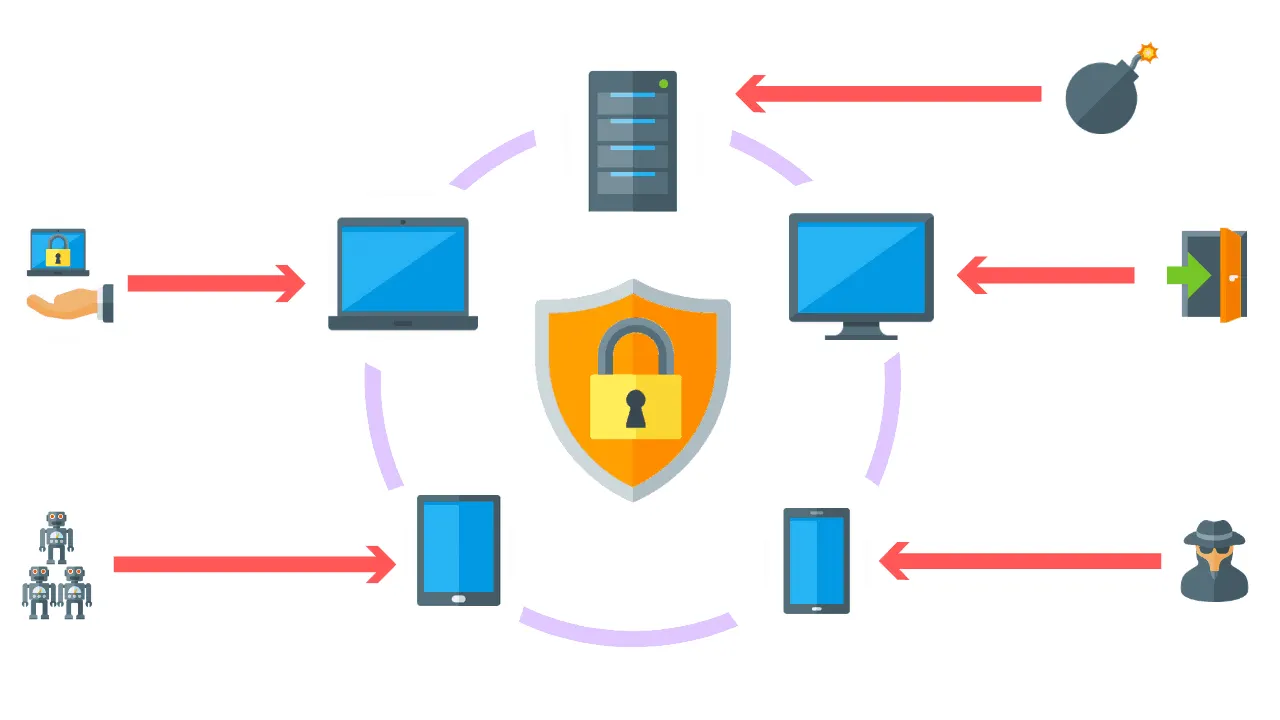

Endpoint Detection and Response (Uç Nokta Tehdit Algılama ve Yanıt ) olarak çevirilebilir. Bu, bir bilgisayar ağında bir cihazın (uygulama, sunucu veya bilgisayar gibi) bir güvenlik tehdidi algıladığında, bu tehdidin nasıl yönetileceği hakkında bilgi toplamaya ve cevaplamaya yönelik bir sistemdir. EDR sistemleri genellikle, cihazları taramak ve bir tehdit algıladığında, tehdidi tespit etmek, izlemek ve önlemek için kullanılır. Bu sistemler ayrıca, bir tehdit algılandığında, cihazın etkilenen bölümlerini geri yüklemek ve tehdidi ortadan kaldırmak için de kullanılabilir. EDR sistemleri, bir ağda bir güvenlik sızıntısı olduğunda hızlı bir şekilde cevap vermeyi ve bu sızıntıyı önlemeyi amaçlar.

EDR sistemleri, bir ağda çeşitli güvenlik tehditlere karşı koruma sağlar. Örneğin, bir zararlı yazılım saldırısı olduğunda, EDR sistemi bu yazılımı tespit edebilir ve cihazı bu yazılımdan koruyabilir. EDR sistemleri ayrıca, bir cihazda bir güvenlik açığı olduğunu tespit edebilir ve bu açığı kapatmaya yardımcı olabilir. EDR sistemleri ayrıca, bir ağdaki cihazlarda yapılan değişiklikleri izleyebilir ve bu değişikliklerin güvenlik açısından riskli olup olmadığını değerlendirebilir.

EDR sistemleri, bir ağdaki cihazların yerel olarak yüklü olan yazılımları ve ayarlarını tarayabilir ve bu bilgileri bir merkezi veritabanında saklayabilir. Bu sayede, bir cihazda bir güvenlik açığı olduğunda bu açığı bulmak ve düzeltmek daha kolay hale gelir. EDR sistemleri ayrıca, bir cihazdaki değişiklikleri izleyerek, cihazın işlevselliğini bozabilecek bir değişiklik yapılmadığından emin olur.

EDR sistemleri, bir ağdaki cihazların güvenliğini koruma konusunda önemli bir araçtır. Bu sistemler, cihazları taramak ve bir güvenlik tehdidi algıladığında, bu tehditleri tespit etmek, izlemek ve önlemek için kullanılır. EDR sistemleri ayrıca, bir tehdit algılandığında, cihazın etkilenen bölümlerini geri yüklemek ve tehdidi ortadan kaldırmak için de kullanılabilir.

Bazı popüler EDR çözümleri: CarbonBlack, SentinelOne, FireEye HX.

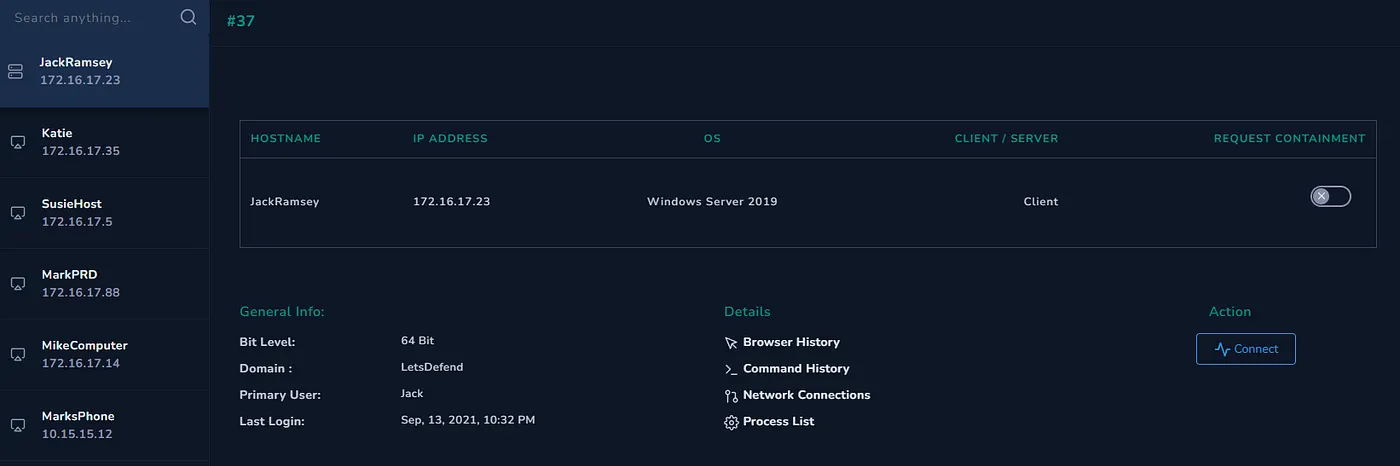

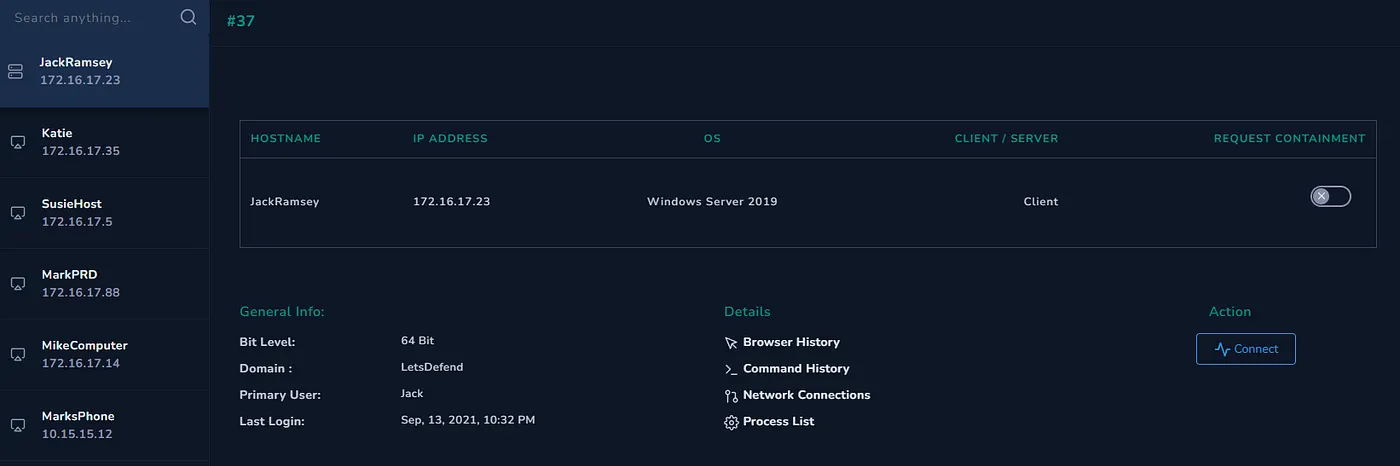

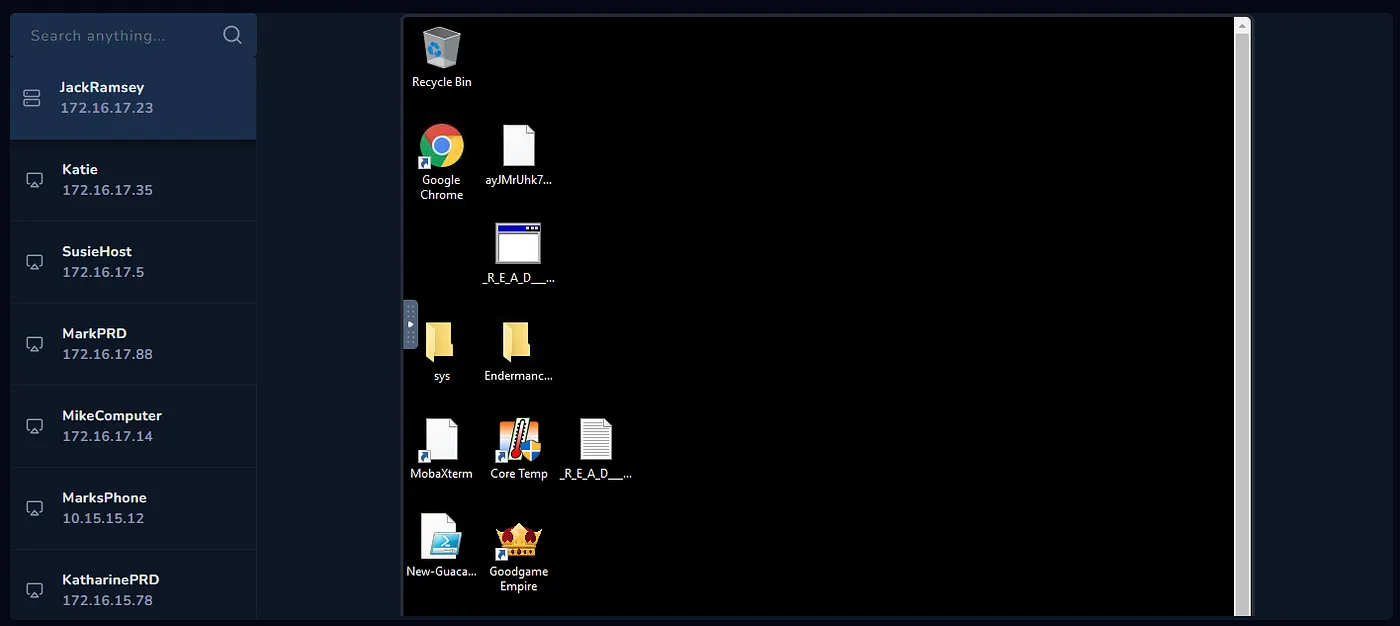

Görselde görüldüğü gibi erişilebilir uç nokta cihazları solda listelenmektedir. Arama çubuğunda uç noktaları arayabiliriz veya bir IOCye (-İndicator of Compromise- bir IP adresi, dosya karması, işlem adı vb.) sahipsek, tüm ana bilgisayarlar arasında arama yapabiliriz.

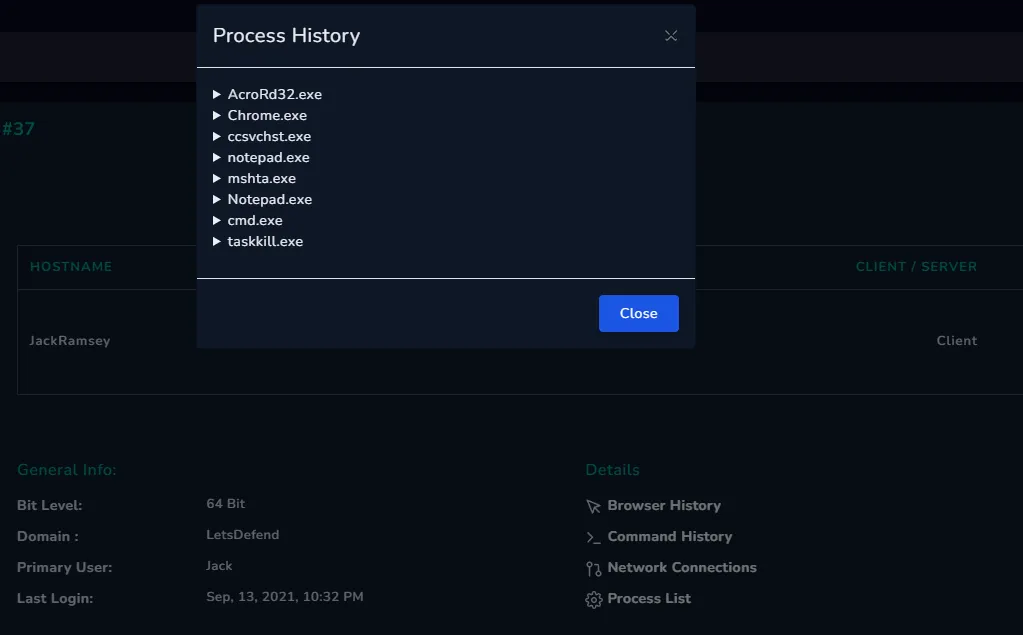

Sağ tarafta cihazla ilgili genel bilgiler ve Tarayıcı Geçmişi, Ağ Bağlantıları ve İşlem Listesi gibi görüntülenebilen bölümler yer almaktadır.

Ayrıca, Bağlan düğmesine tıklayıp analizimize orada devam etmek için makinenin kendisine erişebiliriz.

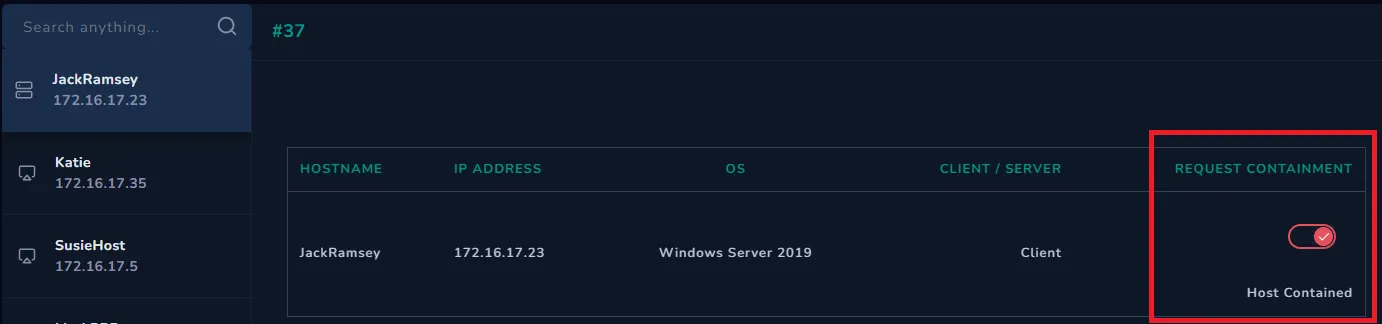

Saldırıya uğramış bir makineyi ağdan izole etmeliyiz. Bunun sebebi, saldırganın iç ağ ile olan bağlantısını kesebilmek ve iç ağ boyunca hareketini engelleyebilmektir.

Bu nedenle güvenlik açıkları giderilene ve cihaz tekrar kullanılabilir hale gelene kadar cihazın iç ve dış ağlardan bağlantısı kesilmelidir. EDR çözümlerinin Containment özelliğini kullanarak izolasyonun gerçekleşmesini sağlayabiliriz. Bu özellik, seçilen cihazın yalnızca EDR merkezi ile iletişim kurmasını sağlar. Bu, cihaz ağdan izole edilmiş olsa bile analizimize devam edebileceğimiz anlamına gelir.

Giriş Yap

Giriş Yap Kayıt Ol

Kayıt Ol Üye Listesi

Üye Listesi Aktif Konular

Aktif Konular Arama Yap

Arama Yap () INF

() INF